数据分析服务:提供数据分析和数据挖掘的功能,帮助用户发现数据中的模式、趋势和见解。包括业务智能工具、大数据分析平台和数据可视化工具等。数据整合服务:将多个数据源中的数据汇聚到一个单一的数据存储或仓库中,以便进行一致的查询和分析。解决数据孤岛问题,提高数据的一致性和可用性。数据安全服务:保护数据的机密性和完整性,包括数据加密、身份验证、访问控制和数据备份等功能。确保数据在传输、存储和使用过程中的安全性。如何利用安全自动化和响应(SOAR)技术提高数据安全?长春电脑数据安全技术服务方法

合规性:用户需要评估数据安全技术服务提供商是否具备合规意识和能力。这包括服务提供商是否遵守相关的法律法规和标准要求,是否具备相应的资质和认证等方面。价格与性价比:用户需要评估数据安全技术服务提供商的价格和性价比。这包括服务提供商的收费标准、服务期限、附加服务等方面。用户需要根据自己的预算和需求来选择合适的服务提供商。数据安全技术服务在当前信息化社会中扮演着至关重要的角色。随着技术的不断进步和数字化进程的加速,数据安全技术服务的需求将不断增长,市场前景广阔。同时,数据安全技术服务也面临着新的发展趋势和挑战,需要不断适应和应对。 长春电脑数据安全技术服务方法数据安全技术服务中,如何对供应商进行安全风险管理?

数据安全技术服务,正是为了应对这些挑战而生的。它涵盖了数据的全生命周期,从数据的采集、存储、处理、传输到销毁,都需要得到有效的安全保障。在这个过程中,数据安全技术服务采用了多种技术手段和管理措施,确保数据的机密性、完整性和可用性。首先,让我们来看看数据加密技术。这是数据安全技术服务中较常用的技术手段之一。通过采用各种加密算法和协议,对敏感数据进行加密处理,就像给数据穿上了一层“隐身衣”,让未经授权的人无法窥探到数据的真面目。这种技术不仅广泛应用于网络通信中,确保数据在传输过程中的安全性,也常被用于存储系统中,保护数据的隐私性。

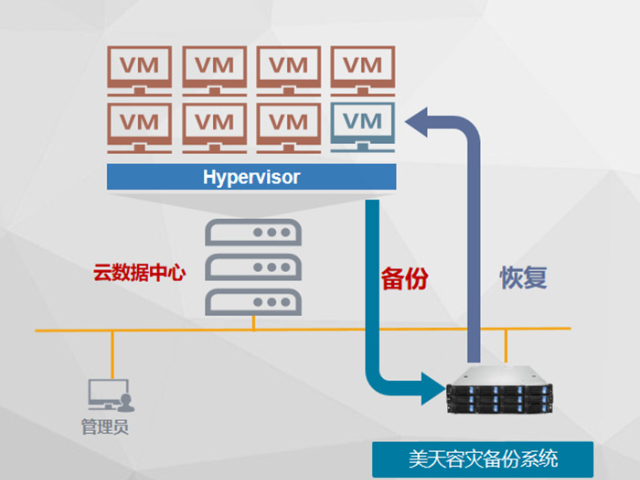

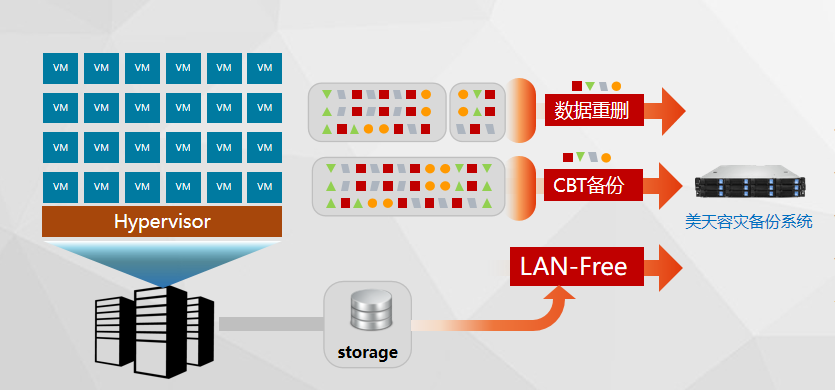

接着,我们来看看访问控制技术。这也是数据安全技术服务中的一项关键技术。通过制定严格的访问控制策略,可以限制对数据的访问权限,防止未经授权的用户访问敏感数据。这就像是一道“门禁”,只有经过验证的“合法居民”才能进入数据的“领地”。这种技术不仅确保了数据的机密性,还提高了数据的可用性和安全性。除了数据加密和访问控制技术外,数据备份与恢复也是数据安全技术服务中不可或缺的一部分。想象一下,如果数据突然丢失或损坏,那将是一场灾难。而数据备份与恢复技术就像是数据的“救命稻草”,可以在关键时刻帮助我们恢复数据,确保数据的可用性和完整性。通过定期对数据进行备份,我们可以确保在数据丢失或损坏时能够及时恢复数据,减少损失。 数据安全技术服务中,数据加密技术是如何工作的?

在选择数据安全技术服务提供商时,用户需要考虑多个因素来确保选择到合适的服务提供商。以下是一些关键的选择与评估因素:技术实力:用户需要评估数据安全技术服务提供商的技术实力和专业水平。这包括服务提供商的技术团队规模、技术创新能力、行业经验等方面。服务方案:用户需要评估数据安全技术服务提供商提供的服务方案是否符合自己的实际需求。这包括服务方案的全面性、灵活性、可定制性等方面。服务质量:用户需要评估数据安全技术服务提供商的服务质量和服务水平。这包括服务提供商的响应时间、问题解决能力、客户支持等方面。 如何评估和缓解内部威胁对数据安全的影响?长春电脑数据安全技术服务方法

数据安全技术服务中,如何对敏感数据进行细粒度访问审计?长春电脑数据安全技术服务方法

数据与匿名化处理数据是指对数据进行处理,使其在不改变原始数据含义的前提下,降低数据的敏感程度。匿名化处理则是指将数据中的个人信息进行替换或删除,使其无法直接识别出个人身份。数据和匿名化处理是保护个人隐私的重要手段。数据生命周期管理数据生命周期管理是指对数据从产生到销毁的全过程进行管理和控制。它包括数据的收集、存储、处理、传输和销毁等各个环节。通过实施数据生命周期管理,可以确保数据在各个阶段都能得到充分的保护,降低数据泄露和损坏的风险。长春电脑数据安全技术服务方法

文章来源地址: http://aqfh.m.chanpin818.com/xxaqcp/qtxxaqcp/deta_24746882.html

免责声明: 本页面所展现的信息及其他相关推荐信息,均来源于其对应的用户,本网对此不承担任何保证责任。如涉及作品内容、 版权和其他问题,请及时与本网联系,我们将核实后进行删除,本网站对此声明具有最终解释权。

[VIP第1年] 指数:3

[VIP第1年] 指数:3